下载APP

【单选题】

如果发送者利用自己的私钥对要传送的数据实现加密,接收者以发送者的公钥对数据进行解密,这种技术能够实现_______。

A.

数字签名

B.

防止篡改

C.

数据加密

D.

以上都能实现

参考答案:

参考解析:

刷刷题刷刷变学霸

举一反三

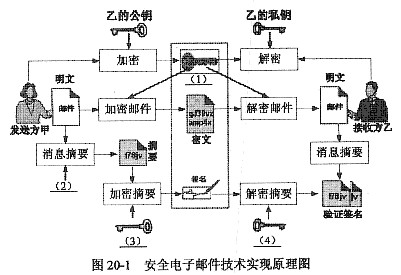

【单选题】A.乙的公钥、DES算法、乙的公钥、乙的私钥 B.会话密钥、MD5算法、甲的私钥、甲的公钥 C.甲的公钥、乙的公钥、甲的公钥、甲的私钥 D.数字证书、甲的公钥、乙的私钥、乙的公钥

A.

某公司的业务员甲与客户乙通过Internet交换商业电子邮件。为保障邮件内容的安全,采用安全电子邮件技术对邮件内容进行加密和数字签名。在如图所示的安全电子邮件技术的实现原理图中,(1)~(4)处应分别填入()。